สวัสดีครับผู้อ่านทุกท่านวันนี้ผมจะมารีวิว Cert Mailservice Lab ของ Extreme Red Team Laboratories

Do you have what it takes to be an Extreme Red Teamer?

คำคม By Extreme Red Team Laboratories

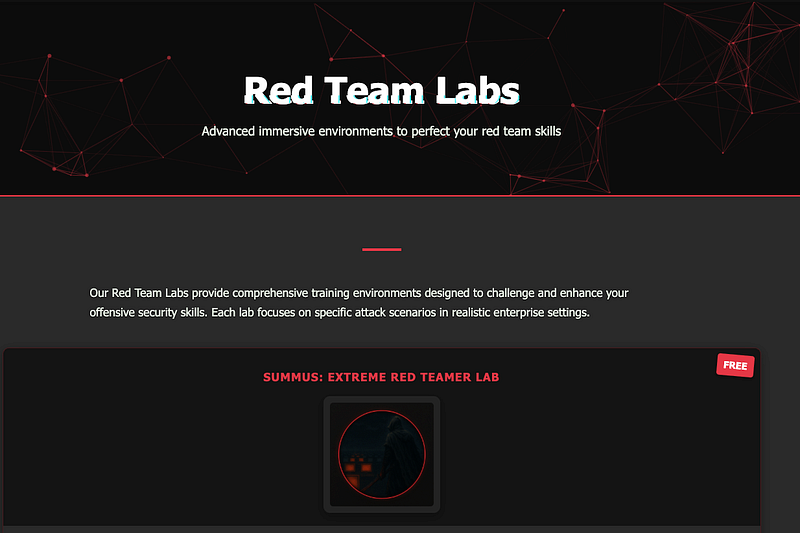

เกริ่นก่อนว่า Extreme Red Team Laboratories (ERTL) คืออะไร Extreme Red Team Laboratories เป็นบริษัทชั้นนำในการพัฒนาห้องปฏิบัติการฝึกอบรมขั้นสูงสำหรับ Offensive Security ภารกิจของเราคือการจัดหาสภาพแวดล้อมที่สมจริงให้กับผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ เพื่อฝึกฝนทักษะและเตรียมพร้อมรับมือกับภัยคุกคามในโลกแห่งความเป็นจริง ห้องปฏิบัติการของเราครอบคลุมหัวข้อที่หลากหลาย ตั้งแต่ความปลอดภัยทางไซเบอร์ขั้นพื้นฐานไปจนถึงสภาพแวดล้อมคลาวด์ที่ซับซ้อน รวมถึงการโจมตีบน Linux, Windows, Active Directory และแพลตฟอร์มคลาวด์หลักๆ (Google Cloud, AWS, Azure)

ข้อมูลเพิ่มเติม : https://extremeredlab.0x29a.it/#who-we-are

มาเข้าเรื่องกันผมไปรู้จักได้ไงหนะหรอลำพังตอนแรกไม่รู้จักเลยน้อง Jockky Founder คนที่ 4 ของ wowza แนะนำมา

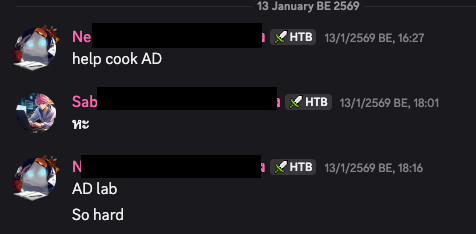

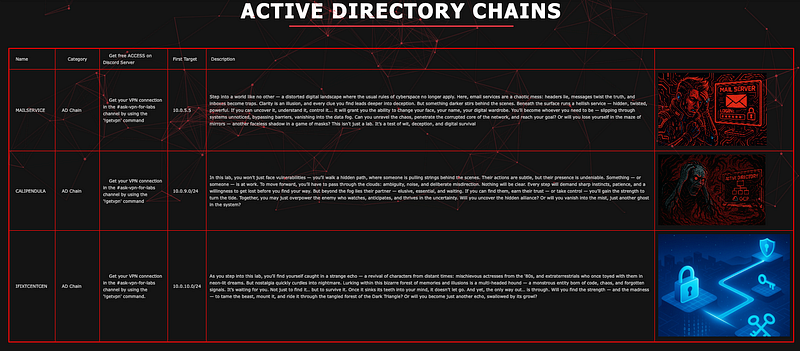

เลยไปลองดูว่ามันมีหัวข้อไรบ้างมันมี 2 หมวดใหญ่ๆ นั่นคือ Active Directory Chains and Red Team Lab

ตามชื่อเลย

หมวดในการเข้าเล่น

- Active Directory Chains (AD Chain มี solution อื่นผสมนิดหน่อย )

https://extremeredlab.0x29a.it/chains

- Red Team Labs (อันนี้จะเป็นแนวโจมตี Cloud ต่าง AWS Azure GCP)

https://extremeredlab.0x29a.it/redteamlabs

เห็นแล้วไม่ต้องบอกกว่ารู้ว่านี่เลือกหมวดไหน Active Directory สิครับ รออะไร

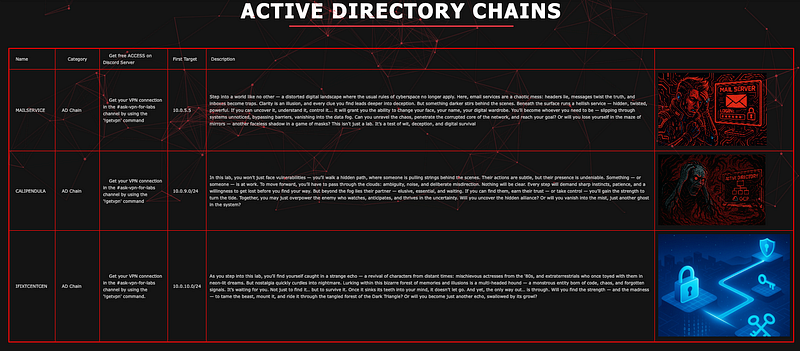

โดยของ Active Directory Chains ก็จะแบ่งออกไปอีกว่า Labs อันไหน แต่ละแลปก็จะมี Description ของแต่ละอัน

- Mailservice

Step into a world like no other a distorted digital landscape where the usual rules of cyberspace no longer apply. Here, email services are a chaotic mess: headers lie, messages twist the truth, and inboxes become traps. Clarity is an illusion, and every clue you find leads deeper into deception. But something darker stirs behind the scenes. Beneath the surface runs a hellish service hidden, twisted, powerful. If you can uncover it, understand it, control it… it will grant you the ability to change your face, your name, your digital wardrobe. You’ll become whoever you need to be — slipping through systems unnoticed, bypassing barriers, vanishing into the data fog. Can you unravel the chaos, penetrate the corrupted core of the network, and reach your goal? Or will you lose yourself in the maze of mirrors another faceless shadow in a game of masks? This isn’t just a lab. It’s a test of wit, deception, and digital survival

- Calipendula

In this lab, you won’t just face vulnerabilities — you’ll walk a hidden path, where someone is pulling strings behind the scenes. Their actions are subtle, but their presence is undeniable. Something — or someone — is at work. To move forward, you’ll have to pass through the clouds: ambiguity, noise, and deliberate misdirection. Nothing will be clear. Every step will demand sharp instincts, patience, and a willingness to get lost before you find your way. But beyond the fog lies their partner — elusive, essential, and waiting. If you can find them, earn their trust — or take control — you’ll gain the strength to turn the tide. Together, you may just overpower the enemy who watches, anticipates, and thrives in the uncertainty. Will you uncover the hidden alliance? Or will you vanish into the mist, just another ghost in the system?

- Ifixcentcen

As you step into this lab, you’ll find yourself caught in a strange echo — a revival of characters from distant times: mischievous actresses from the ’80s, and extraterrestrials who once toyed with them in neon-lit dreams. But nostalgia quickly curdles into nightmare. Lurking within this bizarre forest of memories and illusions is a multi-headed hound — a monstrous entity born of code, chaos, and forgotten signals. It’s waiting for you. Not just to find it… but to survive it. Once it sinks its teeth into your mind, it doesn’t let go. And yet, the only way out… is through. Will you find the strength — and the madness — to tame the beast, mount it, and ride it through the tangled forest of the Dark Triangle? Or will you become just another echo, swallowed by its growl?

หลังจากเลือกดู lab ไปสักพักก็ตัดสินใจเอา Mailservice มาเนื่องจาก Jockky กำลัง Cooking อย่างเมามันส์ เรามันตัวกากเลยไปแจมเล่นกับน้องด้วย พักตรงนี้แปป ไปพูดการเข้าเล่นก่อนว่าทำไง

วิธีการเข้าใช้งาน

เข้าไปที่หน้า “Lab Access”

จะเจอวิธีการเข้าใช้ของแต่ละแลป เลือกให้ตรงกับ Lab ตัวเอง แต่จริงๆ จะเลือกอันไหนก็ได้แล้วค่อยไปเลือกข้างในอีกที

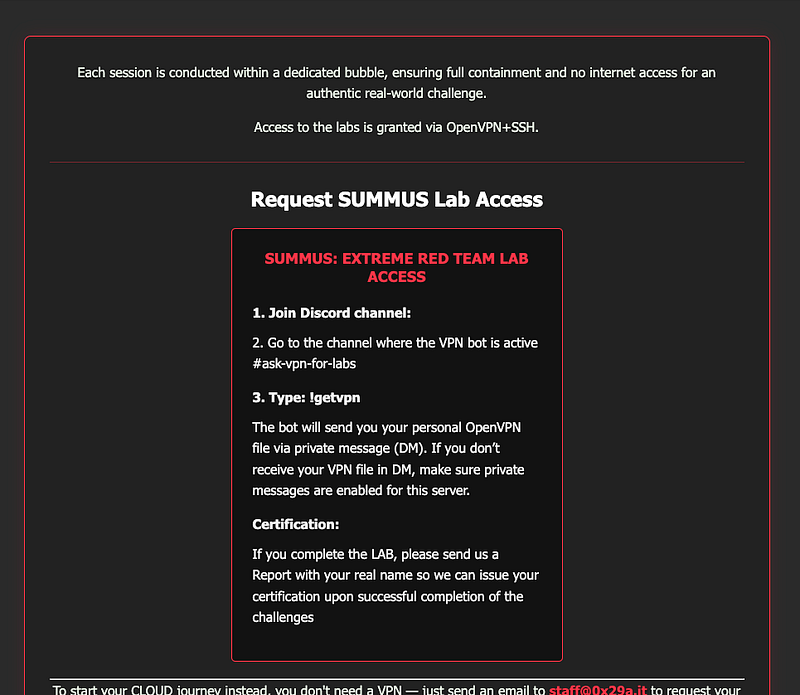

เลื่อนลงมาหา Lab ที่ตัวเองจะเล่น จำวิธีไว้ แล้วมา Join Discord ที่อยู่ล่างสุดของ website

จากนั้นเราก็ได้เข้าไปใน Discord ของ Extreme Red Team Laboratories

เริ่มต้นเราจะอยู่ใน Welcome ก่อน หลังจากนั้นก็อ่านวิธีการต่างๆ ผ่าน ห้องต่างๆ หลังจากนั้นให้เลื่อนหาห้องที่เราจะเล่น ตั้งนั้นผมจึงเลือก Mailservice

กดเข้าไปที่ mailservice-lab-instructions channel จะเจอกับวิธีการในการเข้าใช้และรายละเอียดของ Lab นั้นๆ โดยเรื่มต้นจะมีเครื่อง Jump Machine มาให้

** NO BRUTEFORCE IN LAB PLEASE

IT’S A RED TEAM LAB NOT LAMER LAB ** **

หลังจากนั้นเราก็ไปขอ vpn ที่ chanel ask-vpn-for-labs channel แล้วพิมพ์ Command !getvpn ลงในช่องแชทนั้น

แอดมินก็จะทำการส่ง VPN Access มาให้เรา เป็นไฟล์ .ovpn หรือก็คือไฟล์ openvpn ยังไงหละ

หลังจากนั้นเราก็ Acccess เข้าใช้งานปกติได้เลย

แล้วเราก็จะกลับมาต่อหลังจากที่เรา VPN เรียบร้อยแล้วดราก็มาดู Scope ของเราว่า IP เป็นชุดไหน

จากภาพ Target ของเราคือ 10.0.5.5 หรือ Domain นั่นเอง

จากนั้นจะรออะไรก็ลุยสิครับ

หลังจากนี้จะเป็นแค่รายละเอียดภาพรวมของ Lab นี้เนื่องจากทางเจ้าของไม่อนุญาติให้เปิดเผย write up จะขอพูดกว้างๆแทน

Scope

Target : 10.0.5.5

JumpMachine 10.0.5.200

Attack

ระบบภายใน Lab นี้มีทั้ง Linux และ Windows โดยเครื่อง Jump Machine ที่ให้มาจะเป็น Linux ซึ่งถือว่าเป็นหัวใจสำคัญของการทำงานใน Lab นี้เลย เพราะเครื่องนี้ถูกใช้เป็นจุดหลักในการทำหลายอย่าง เช่น

- การ Upload หรือ Transfer ไฟล์เข้าไปในระบบ

- การวาง Tools สำหรับใช้งานภายใน Network

- การทำ Pivot ไปยังเครื่องอื่นภายในเครือข่าย

ลักษณะของ Attack Chain ใน Lab นี้โดยรวมจะเริ่มจาก มุมมองภายนอก (External) แล้วค่อย ๆ ขยายการเข้าถึงผ่านการ Lateral Movement ไปยังเครื่องอื่น ๆ ภายในระบบ

โดยปกติแล้ว ในการโจมตี Active Directory Environment เป้าหมายหลักมักจะอยู่ที่ Domain Controller เพราะถือเป็นหัวใจของระบบทั้งหมด

แต่ Lab นี้มีความแตกต่างเล็กน้อย

ถึงแม้ว่า Domain จะยังคงมีบทบาทสำคัญ แต่ เป้าหมายที่แท้จริงของ Lab นี้ไม่ใช่แค่การยึด Domain ได้เท่านั้น (ไม่จำเป็นต้องเป็นใหญ่ในใต้หล้า)

แต่คือการ นำข้อมูลสำคัญออกมาจากระบบให้ได้ (flag)

แนวคิดนี้ทำให้ Lab นี้ให้ความรู้สึกใกล้เคียงกับ Real Red Team Operation มากขึ้น เพราะในสถานการณ์จริง เป้าหมายของการโจมตีไม่ได้อยู่ที่การครอบครอง Domain เสมอไป

แต่คือการทำ Mission Objective ให้สำเร็จ

นั่นก็คือการ ดึงข้อมูลสำคัญออกจากเครือข่ายของเป้าหมายให้ได้

Knowledge

- การหา CVE Exploit เพื่อใช้ในการโจมตี

เช่นเจอ version ของระบบนี้เอาไปค้นหา CVE Exploit ในไหนบ้างหละ

exploit-db บ้างหละ github บ้าง หรือจะใช้ Metasploit Module (เน้นง่ายและไว)

- การใช้งาน Linux ขั้นพื้นฐานถึงปานกลางพอรู้คำสั่งต่าง ๆ

เช่น rm -rf * (เอาไปลองฝึกได้ command ดี)

- ความรู้ด้าน Active Directory

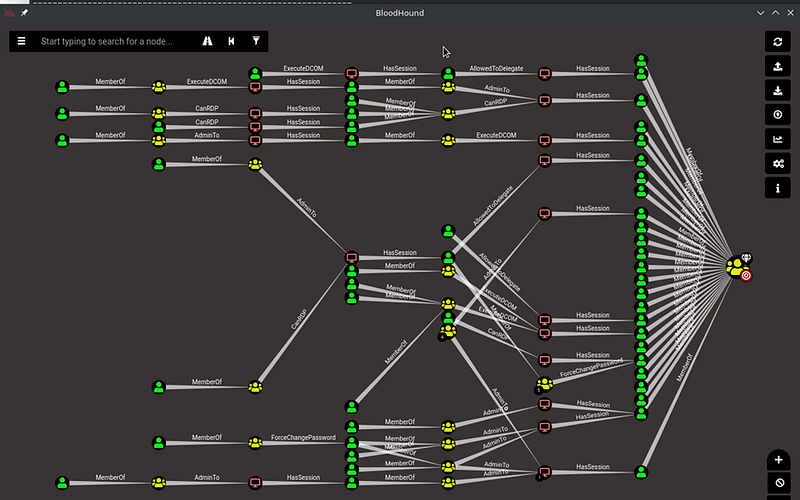

เช่น การใช้ Bloodhound คุ้ยขยะดู reveal hidden and often unintended relationships และหาจุดไปต่อ (ไปต่อหรือพอแต่นี้)

- Pivot เนื่องจากเป็นการโจมตีหลาย Network จึงต้องมีการทำ Pivot แนะนำ Ligolo เนื่องจากเดี๋ยวนี้พัฒนาไปไกลแล้วมีแบบ gui ด้วย (ligolo-mp) แต่ถ้าไม่ถนัดไป Chisel รุ่นบุกเบิก

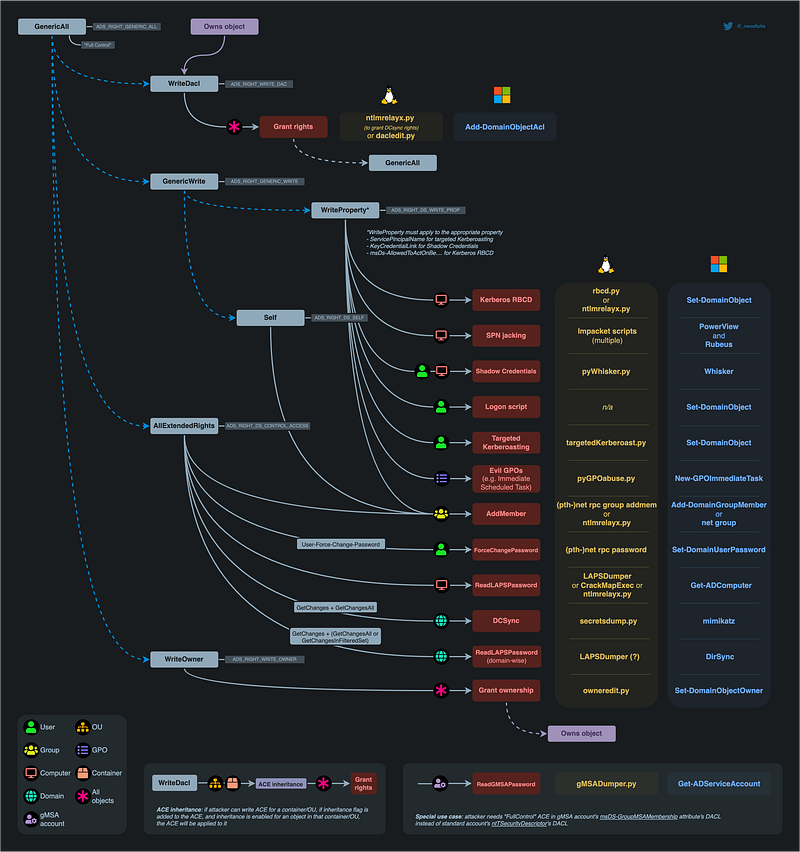

- DACL ไว้สำหรับการ control สิทธิ์ต่างๆ สิทธิ์ที่อนุญาตและไม่อนุญาต

เช่น Addmember Forcechangepassword Targeted Kerberoasting

- Netexec (ของดีที่สุดแล้ว) เขียนลงแทบจะทุก Blog ว่าของมันดี ทำได้ทุกอย่างไม่ว่าจะเช็ค host, user, shares, lsa, sam, secret and etc..

ขั้นตอนรับ Certificate

หลังจากเราได้ flag แล้วให้เราทักหา ERTL Staff พร้อมแปะค่า flag ที่ได้ ทาง Discord และ ERTL Staff จะแจ้งให้เราส่ง report และจ่ายตัง กรณีหากต้องการใบเซอร์ที่เอาไว้ขิงคนอื่นๆ (คนแรกของไทย เพราะเล่นอยู่คนเดียว) ทาง staff จะเป็นคนส่ง link ให้เรา ราคาจะอยู่ที่ 25 € ตีเป็นเงินไทยก็ 900 กว่าบาท

หลังจากชำระเงินเสร็จก็รอ cert เท่ห์ใน email ได้เลย หรือจะไม่จ่ายก็ได้นะแต่จะไม่ได้เซอร์เอาไว้ขิงนะ

สุดท้ายแแต่ไม่ท้ายสุด

แลปนี้ค่อนข้างสนุก แต่ Rabbit Hole เยอะไปหน่อย ความรู้ที่แปะไว้ข้างต้นสามารถใช้ได้เต็มที่เลยเป็นแลปที่เหมาะกับ มือไม่ใหม่ แต่อยากจะลองทำ Lab ด้าน Active Directory ซึ่งมันคุ้มค่าที่คุณคู่ควร

สุดท้ายสำหรับวันนี้ก็จบลงไปแล้วขอบคุณที่อ่านมาถึงตรงนี้ครับ ไว้เจอกัน blog หน้า อาจจะไม่มีไรมาก Blog นี้แค่มารีวิวเฉยๆ

ใครมีไรสอบถามก็ทักมาคุยกันได้นะครับ พิกัดด้านล่างครับ

Profile : Sabastiaz

Facebook: https://www.facebook.com/sabastian.fhantomhive

Medium : https://medium.com/@sabastiaz

Linkedin: https://www.linkedin.com/in/ratthapong-sommanus-465b661b2/